TLS (Transport Layer Security) è un protocollo di sicurezza utilizzato per stabilire un canale di comunicazione sicuro tra due computer su Internet. È il successore del precedente protocollo SSL (Secure Sockets Layer) e viene utilizzato per garantire la privacy e l'integrità dei dati trasmessi su Internet. TLS è comunemente utilizzato nei browser Web per crittografare i dati scambiati tra un sito Web e il computer dell'utente. Viene utilizzato anche in altre applicazioni come la posta elettronica, la messaggistica istantanea e le reti private virtuali (VPN).

Cosa sono gli algoritmi di crittografia?

Cosa sono le suite di cifratura?

Quali versioni di DocuWare Cloud e del relativo software client supporteranno le nuove suite di cifratura?

Quali versioni di DocuWare Cloud SDK supporteranno le nuove suite di cifratura?

Tutti i sistemi operativi e i browser saranno in grado di supportare le nuove suite di cifratura?

Gli ambienti supportati sono elencati nella guida ufficiale, disponibile qui: https: //help.docuware.com/#/home/82276/2/2.

È possibile accedere a DocuWare Cloud se si utilizza una versione obsoleta di Windows o un vecchio browser?

Cosa devo fare se sto utilizzando integrazioni personalizzate con l'SDK di DocuWare Cloud?

Dove posso vedere quale versione di DocuWare Client sto utilizzando?

È possibile vedere quale versione di DocuWare Client si sta utilizzando facendo clic sulla freccia a discesa sotto il nome utente del Web Client. Da qui, accedere a Informazioni su DocuWare, dove saranno visualizzate le seguenti informazioni

È possibile utilizzare facilmente Fiddler per valutare gli algoritmi utilizzati da un client per connettersi a un server HTTPS in Fiddler.

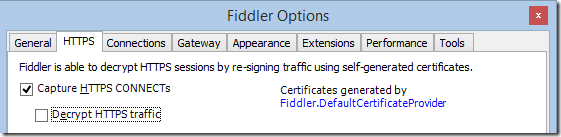

Innanzitutto, regolare la configurazione di Fiddler utilizzando Strumenti > Opzioni di Fiddler per abilitare la Configurazione dei tunnel HTTPSCONNECTs ma disabilitare la Decrittazione del traffico HTTPS.

La disabilitazione della decodifica è necessaria perché Fiddler decodifica il traffico usando una tecnica HTTPS man-in-the-middle, il che significa che quando è abilitata si vedrà ciò che il client e il server usano per parlare con Fiddler, che potrebbe essere diverso da quello che userebbero se Fiddler non fosse nel mezzo.

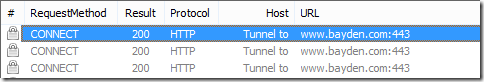

Dopo aver apportato questa modifica, caricare un sito HTTPS nel browser e fare doppio clic su una qualsiasi delle voci del tunnel CONNECT mostrate da Fiddler.

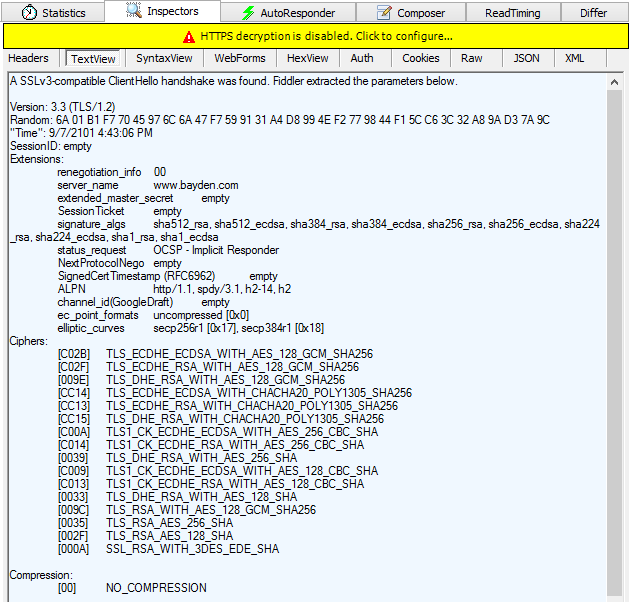

L'ispettore TextView Request di Fiddler mostrerà una vista analizzata dell'handshake HTTPS del client:

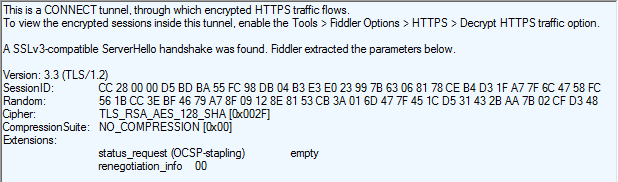

... e l'ispettore Text View Response sottostante mostrerà i parametri scelti dal server per la connessione:

In questo caso, si può vedere che il server ha accettato una connessione TLS/1.2 utilizzando RSA per lo scambio di chiavi e AES a 128 bit come algoritmo di crittografia simmetrica. Il server ha ignorato l'estensione ALPN, indicando che la connessione non utilizzerà HTTP2 o SPDY per il trasferimento dei dati.

Fiddler mostrerà esattamente ciò che il client e il server hanno concordato.

Si prega di notare: Questo articolo è una traduzione dall'inglese. Le informazioni contenute in questo articolo si basano sulla versione originale in inglese del/i prodotto/i. Potrebbero esserci piccoli errori, ad esempio nella grammatica utilizzata nella versione tradotta dei nostri articoli. Sebbene non possiamo garantire la completa accuratezza della traduzione, nella maggior parte dei casi la troverete sufficientemente informativa. In caso di dubbi, si prega di fare riferimento alla versione inglese di questo articolo.